.jpg)

近期,美國和英國的網路安全機構警告,俄羅斯 APT29 駭客發起新一波攻擊浪潮。這些高度精密的威脅行為者正積極利用 Zimbra Collaboration Suite 和 JetBrains TeamCity 的漏洞(CVE-2022-27924 和 CVE-2023-42793),以攻擊關鍵系統。

威脅情勢:Zimbra 和 TeamCity 漏洞

APT29,一個惡名昭著的俄羅斯國家支持駭客組織,與俄羅斯對外情報局(SVR)有關,與一系列先進的網路間諜活動有關,目標包括政府機構、科技公司及關鍵基礎設施。他們近期的攻擊利用了廣泛使用的平台 Zimbra 和 TeamCity 中的漏洞:

- CVE-2022-27924:這是 Zimbra 中的一個電子郵件安全漏洞,允許未經認證的遠端攻擊者通過易受攻擊的郵件伺服器竊取登錄憑證,最終可能導致整個系統的完全滲透。利用這一漏洞,攻擊者可獲得對電子郵件和敏感通訊的特權訪問,成為間諜活動的主要目標。此漏洞自 2022 年 8 月起便被利用來竊取電子郵件帳戶憑證。

- CVE-2023-42793:這是 JetBrains TeamCity 中的任意文件讀取漏洞,允許攻擊者訪問伺服器上的敏感文件。這一敏感數據泄露可用於提升權限並進一步滲透組織的網路,對開發流程造成重大風險。此漏洞已被勒索病毒集團和北韓駭客組織利用,用於初步入侵並嘗試發動供應鏈攻擊。

如我們所見

Imperva 已偵測到多起企圖利用這些漏洞的攻擊行為。

對於 Zimbra,我們記錄到多次攻擊企圖,主要針對一個金融服務業(FSI)網站,大部分活動集中在 8 月 17 日。這些攻擊是由來自英國的自動化機器人發起,目的是利用電子郵件安全漏洞。

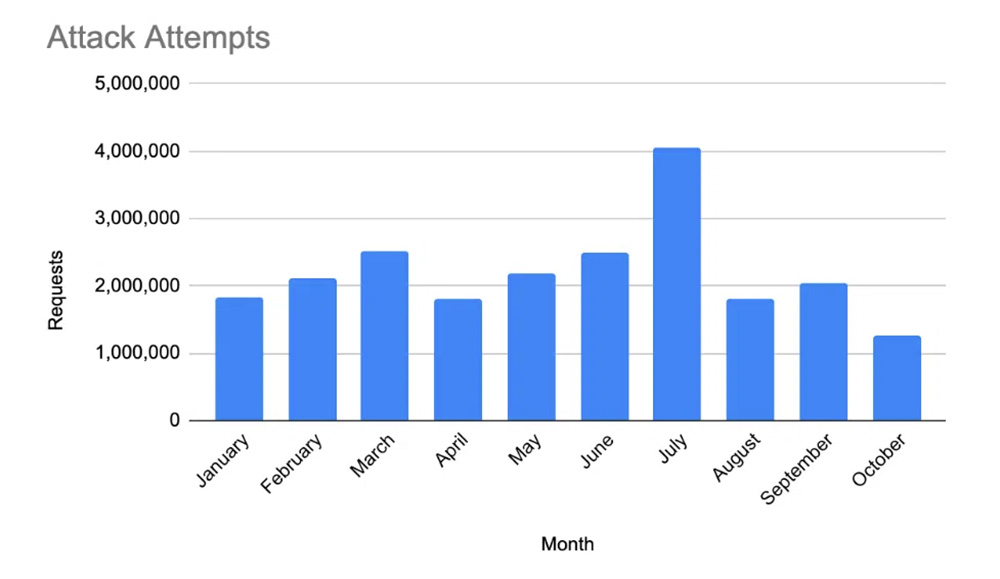

相較之下,利用 JetBrains TeamCity 漏洞的攻擊更加激烈。我們偵測到來自多個行業的數百萬次請求,包括金融服務、商業服務、計算機和電信等。這些惡意流量來自更廣泛的國家,包括美國、德國、印度、法國和俄羅斯,攻擊者使用機器人和瀏覽器偽裝技術來最大化攻擊效果。這些模式顯示出一場協調性強、範圍廣泛的攻擊行動,重點是破壞 CI/CD 管道和敏感的開發環境。

攻擊主要集中在美國、澳洲和印度的網站,特別是金融服務和商業行業。我們發現一些重疊的 IP 地址同時利用了兩個漏洞,這可能暗示著威脅行為者的基礎設施是聯合運作的。

對於 APT29 和其他威脅行為者超前部署

隨著國家支持的攻擊者變得越來越激進和精密,防範像 CVE-2022-27924 和 CVE-2023-42793 這樣的針對性漏洞攻擊變得比以往任何時候都更為重要。APT29 專注於攻擊 Zimbra 和 TeamCity,突顯了保護企業運營服務(包括電子郵件系統和 CI/CD 管道)安全的重要性。

透過我們先進的安全工具,我們可以確保您的系統免受即使是最持久的對手的利用。Imperva 的 Web 應用防火牆(WAF)為您的網站應用程序提供即插即用的安全防護。它能偵測並防止網絡威脅,確保運營順暢,讓您高枕無憂。透過 Imperva 的堅固且領先業界的解決方案,保護您的數位資產。

我們隨時準備好為您的基礎設施提供防護,確保您的敏感數據安全。

蓋亞資訊是亞太最大的專業 DDoS 防禦服務供應商,提供企業完整的解決方案,可阻擋所有DDoS種類的攻擊,已成功協助客戶抵擋數百萬起的DDoS攻擊事件,擁有豐富的防禦經驗,且為IMPERVA 台灣地區唯一白金級合作夥伴,是企業雲端資安防護的最佳選擇。